- Die Lazarus Group nutzte RPC-Vergiftungs- und DDoS-Angriffe, um Transaktionen zu fälschen und 292 Millionen Dollar abzuziehen.

- KelpDAO ignorierte die LayerZero-Anleitung und verwendete die schwächste verfügbare 1-von-1-DVN-Konfiguration.

- Schwartz sagt, Bridge-Anbieter bieten starke Sicherheit an und entmutigen Kunden dann davon, sie zu nutzen.

Der 292-Millionen-Dollar-KelpDAO-Exploit hat nun einen bestätigten Angreifer, eine detaillierte Erklärung, wie es passiert ist, und ein Urteil darüber, warum es überhaupt zugelassen wurde.

LayerZero bestätigte, dass der Angriff von der nordkoreanischen Lazarus-Gruppe durchgeführt wurde, insbesondere von der TraderTraitor-Einheit. Ripples Emeritus CTO David Schwartz las die Erklärung vor und nahm kein Blatt vor den Mund.

„Der Angriff war viel ausgefeilter, als ich erwartet hatte“, schrieb Schwartz. „Zielt auf die LayerZero-Infrastruktur, nutzt die Faulheit von KelpDAO aus.“

Wie der Angriff tatsächlich funktionierte

Die Lazarus Group hat keinen Fehler im LayerZero-Protokoll ausgenutzt. Stattdessen richteten sie sich auf die RPC-Infrastruktur, die der LayerZero DVN zur Verifizierung von Transaktionen nutzte.

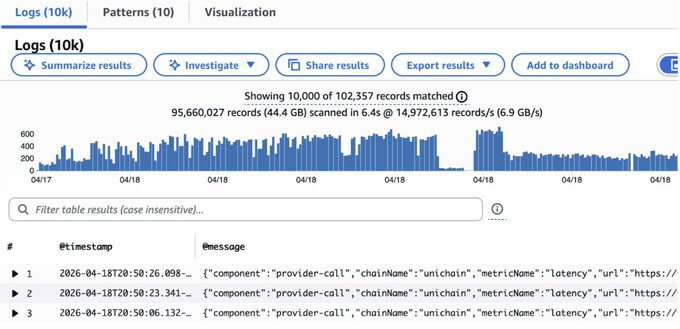

Die Angreifer kompromittierten zwei unabhängige RPC-Knoten, ersetzten deren Binärdateien durch bösartige Versionen und entwickelten diese Knoten so, dass sie gefälschte Transaktionsdaten ausschließlich dem DVN zeigten, während sie genaue Daten an alle anderen Beobachter, einschließlich der eigenen Überwachungssysteme von LayerZero, meldeten.

Quelle: X

Um den Angriff abzuschließen, haben sie gleichzeitig die nicht kompromittierten Knoten mit DDoS betrieben und so ein Failover für die vergiftete Infrastruktur erzwungen. Das bösartige Setup hat sich nach dem Entzug selbst zerstört und alle lokalen Protokolle und Konfigurationen automatisch gelöscht.

Der gesamte Betrieb lief zwischen 10:20 Uhr und 11:40 Uhr PT. Am Ende waren 116.500 rsETH im Wert von 292 Millionen Dollar verschwunden.

Die Wahl, die es möglich machte

Die eigenen Richtlinien von LayerZero empfehlen ausdrücklich eine Multi-DVN-Konfiguration, die einen Konsens zwischen mehreren unabhängigen Verifizierern erfordert. KelpDAO entschied sich für ein 1-von-1-System mit LayerZero Labs als einzigem Verifizierer. Ein kompromittierter DVN war alles, was die Angreifer brauchten.

„LayerZero hat zuvor Best Practices zur DVN-Diversifikation an KelpDAO kommuniziert. Trotz dieser Empfehlungen entschied sich KelpDAO für eine 1/1-Konfiguration.“ lautete die Erklärung. „

Schwartz hatte dieses genaue Muster bereits bei seiner Brückenbewertung für RLUSD festgestellt. Bridge-Anbieter präsentieren ihre stärksten Sicherheitsfunktionen und entmutigen dann stillschweigend Kunden, sie aus Bequemlichkeit zu nutzen.

Die Warnung, die niemand hören will

Schwartz fügte eine Sorge hinzu , die die DeFi-Märkte weiter erschüttern könnte. „Ich halte einen allgemeinen Haarschnitt bei rsETH für nicht unwahrscheinlich“, schrieb er.

Jeder Verlust, der den WETH-Einlegern zugefügt wird, würde sich gleichzeitig auf Morpho, Spark, Fluid und Euler ausbreiten und potenziell den gesamten Liquid-Restaving-Sektor über Jahre hinweg schädigen.

LayerZero hat bestätigt, dass keine Nachrichten von Anwendungen mehr mit einer 1/1-DVN-Konfiguration signiert werden. Die Strafverfolgungsbehörden in mehreren Rechtsordnungen wurden benachrichtigt.

Verwandt: Trump signalisiert Waffenstillstandszweifel, Märkte werden volatil

Disclaimer: The information presented in this article is for informational and educational purposes only. The article does not constitute financial advice or advice of any kind. Coin Edition is not responsible for any losses incurred as a result of the utilization of content, products, or services mentioned. Readers are advised to exercise caution before taking any action related to the company.