- O Grupo Lazarus usou envenenamento por RPC e ataques DDoS para falsificar transações e drenar US$ 292 milhões.

- O KelpDAO ignorou a orientação LayerZero e usou a configuração de DVN mais fraca de 1 em 1 disponível.

- Schwartz diz que os provedores de bridge promovem uma segurança forte e depois desencorajam os clientes a usá-la.

O exploit KelpDAO de $292 milhões agora tem um atacante confirmado, uma explicação detalhada de como aconteceu e um veredito sobre por que isso foi permitido.

A LayerZero confirmou que o ataque foi realizado pelo Grupo Lazarus da Coreia do Norte, especificamente pela unidade TraderTraitor. CTO Emérito da Ripple David Schwartz leu a declaração e não se medrava nas palavras.

“O ataque foi muito mais sofisticado do que eu esperava”, escreveu Schwartz. “Direcionado para a infraestrutura LayerZero, aproveitando a preguiça do KelpDAO.”

Como o Ataque Realmente Funcionou

O Grupo Lazarus não explorou uma falha no protocolo LayerZero. Em vez disso, eles miraram na infraestrutura RPC que o DVN LayerZero usava para verificar transações.

Os atacantes comprometeram dois nós RPC independentes, substituíram seus binários por versões maliciosas e projetaram esses nós para mostrar dados de transações falsificados exclusivamente ao DVN, enquanto reportavam dados precisos para todos os outros observadores, incluindo os próprios sistemas de monitoramento da LayerZero.

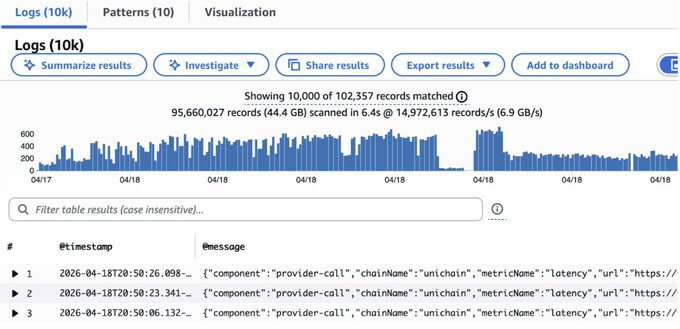

Fonte: X

Para completar o ataque, eles simultaneamente atacaram os nós não comprometidos, forçando um failover para a infraestrutura envenenada. A configuração maliciosa se autodestruiu após o dreno, apagando automaticamente todos os logs e configurações locais.

Toda a operação aconteceu entre 10h20 e 11h40 PT. Ao final, 116.500 rsETH, no valor de 292 milhões de dólares, haviam desaparecido.

Relacionado: Analista Denuncia Shakeout no Fim de Semana e Diz que US$ 72 Mil Podem Impulsionar o Potencial de Alta do Bitcoin

A escolha que tornou isso possível

As diretrizes do próprio LayerZero recomendam explicitamente uma configuração multi-DVN que exige consenso entre múltiplos verificadores independentes. O KelpDAO escolheu uma configuração 1 de 1 com o LayerZero Labs como único verificador. Um DVN comprometido foi tudo o que os atacantes precisaram.

“A LayerZero já comunicou as melhores práticas sobre diversificação de DVN para KelpDAO. Apesar dessas recomendações, o KelpDAO optou por utilizar uma configuração 1/1.” dizia a declaração. “

Schwartz havia sinalizado exatamente esse padrão durante sua avaliação da ponte para o RLUSD. Provedores de bridge apresentam seus melhores recursos de segurança e depois desencorajam silenciosamente os clientes a usá-los por conveniência.

O Aviso que Ninguém Quer Ouvir

Schwartz acrescentou uma preocupação que pode abalar ainda mais os mercados DeFi. “Acho que um corte de cabelo generalizado no rsETH não é improvável”, escreveu ele.

Qualquer perda imposta aos depositantes do WETH se espalharia simultaneamente por Morpho, Spark, Fluid e Euler, podendo prejudicar todo o setor de reestagens líquidas por anos.

A LayerZero confirmou que não assinará mais mensagens de aplicativos usando uma configuração DVN 1/1. As autoridades policiais em várias jurisdições foram notificadas.

Relacionado: Trump sinaliza dúvida em cessar-fogo, mercados ficam voláteis

Disclaimer: The information presented in this article is for informational and educational purposes only. The article does not constitute financial advice or advice of any kind. Coin Edition is not responsible for any losses incurred as a result of the utilization of content, products, or services mentioned. Readers are advised to exercise caution before taking any action related to the company.