- Le groupe Lazarus a utilisé l’empoisonnement RPC et les attaques DDoS pour falsifier des transactions et détourner 292 millions de dollars.

- KelpDAO ignorait les directives de LayerZero et utilisait la configuration DVN la plus faible 1 sur 1 disponible.

- Schwartz explique que les fournisseurs de bridge mettent en avant une sécurité forte puis découragent les clients de l’utiliser.

L’exploit KelpDAO de 292 millions de dollars comporte désormais un attaquant confirmé, une explication détaillée de la façon dont cela s’est produit et un verdict sur les raisons pour lesquelles cela a été autorisé.

LayerZero a confirmé que l’attaque avait été menée par le groupe Lazarus nord-coréen, en particulier l’unité TraderTraitor. CTO émérite de Ripple David Schwartz a lu la déclaration et n’a pas mâché ses mots.

« L’attaque était bien plus sophistiquée que ce à quoi je m’attendais », écrivit Schwartz. « Ciblé sur l’infrastructure LayerZero, profitant de la paresse de KelpDAO. »

Comment l’attaque a réellement fonctionné

Le groupe Lazarus n’exploitait pas une faille du protocole LayerZero. Ils ont plutôt ciblé l’infrastructure RPC utilisée par le DVN LayerZero pour vérifier les transactions.

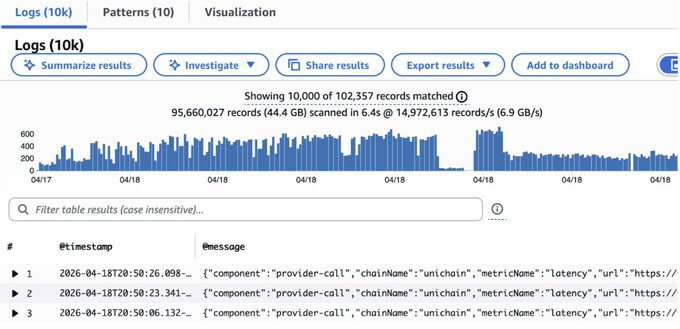

Les attaquants ont compromis deux nœuds RPC indépendants, remplacé leurs binaires par des versions malveillantes et ont conçu ces nœuds pour afficher exclusivement les données de transactions falsifiées au DVN tout en rapportant des données exactes à tous les autres observateurs, y compris les systèmes de surveillance de LayerZero.

Source : X

Pour compléter l’attaque, ils ont simultanément fait un DDoS sur les nœuds non compromis, forçant un basculement vers l’infrastructure empoisonnée. La configuration malveillante s’est autodétruite après le drain, supprimant automatiquement tous les journaux et configurations locaux.

L’ensemble de l’opération s’est déroulée entre 10h20 et 11h40 PT. À la fin, 116 500 rsETH d’une valeur de 292 millions de dollars avaient disparu.

Le choix qui l’a rendu possible

Les directives propres à LayerZero recommandent explicitement une configuration multi-DVN nécessitant un consensus entre plusieurs vérificateurs indépendants. KelpDAO a choisi une configuration 1 sur 1 avec LayerZero Labs comme seul vérifiateur. Un DVN compromis suffisait aux attaquants.

« LayerZero a précédemment communiqué les meilleures pratiques concernant la diversification des DVN vers KelpDAO. Malgré ces recommandations, KelpDAO a choisi d’utiliser une configuration 1/1. » disait la déclaration. «

Schwartz avait identifié ce schéma exact lors de son évaluation de pont pour le RLUSD. Les fournisseurs de bridge présentent leurs meilleures fonctionnalités de sécurité puis découragent discrètement les clients de les utiliser pour des raisons de commodité.

L’avertissement que personne ne veut entendre

Schwartz a ajouté une inquiétude qui pourrait encore ébranler les marchés DeFi. « Je pense qu’une coupe de cheveux généralisée sur rsETH n’est pas improbable », a-t-il écrit.

Toute perte imposée aux déposants WETH se propagerait simultanément sur Morpho, Spark, Fluid et Euler, endommageant potentiellement l’ensemble du secteur du retapping liquide pendant des années.

LayerZero a confirmé qu’il ne signera plus les messages des applications utilisant une configuration DVN 1/1. Les forces de l’ordre de plusieurs juridictions ont été informées.

À lire aussi : Trump signale un cessez-le-feu en doute, les marchés deviennent volatils

Disclaimer: The information presented in this article is for informational and educational purposes only. The article does not constitute financial advice or advice of any kind. Coin Edition is not responsible for any losses incurred as a result of the utilization of content, products, or services mentioned. Readers are advised to exercise caution before taking any action related to the company.