- Le protocole Wasabi a été exploité pour plus de 5 millions de dollars lors d’un exploit sur Ethereum, Base, Berachain et Blast.

- Une clé d’administration compromise du portefeuille déployeur Wasabi a été utilisée pour mettre à jour les contrats et drainer des fonds.

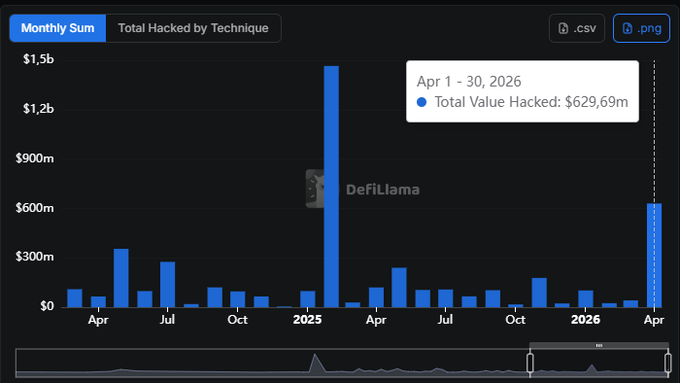

- L’exploit signale des risques clés d’administrateur persistants et pourrait susciter de nouvelles inquiétudes après la perte de plus de 600 millions de dollars en avril 2026.

Le 30 avril 2026, Wasabi Protocol a subi une faille majeure qui a drainé plus de 5 millions de dollars sur Ethereum (ETH), Base, Berachain et Blast. Les sociétés de sécurité Blockaid, CertiK et PeckShield ont confirmé que les attaquants ont utilisé une clé d’administration compromise du portefeuille déployeur pour améliorer les contrats et voler des fonds dans des pools de liquidité et des coffres. L’équipe a averti les utilisateurs de cesser d’interagir avec tous les contrats.

Protocole Wasabi touché par un exploit multi-chaîne de plus de 5 millions de dollars

Selon des sources, PeckShield, Blockaid et CertiK rapportent que les attaquants ont exploité le Wasabi Protocol, une plateforme dérivée de la DeFi, drainant plus de 5 millions de dollars sur ETH, Base, Berachain et Blast. L’attaque visait les pools de liquidité et les coffres à travers ces réseaux. Les détails clés sur la chaîne incluent :

- Adresse de l’attaquant : 0x02228b0afcdbEdf8180D96Fc181Da3AF5DD1d1ab

- Accès privilégié/transaction de mise à niveau par contrat : 0x985b4cde1075c67841d0f9fd897da34c9da53d77f6e23b5a19653ebff4a6fac1

Notamment, les attaquants ont vidé plusieurs ressources, dont WETH, PEPE, MOG, USDC, ZYN, REKT, cbBTC, AERO et VIRTUAL. Ils ont consolidé les fonds volés dans ETH, les ont transférés au réseau Ethereum et les ont distribués sur plusieurs adresses.

Comment la clé d’admin compromise a permis l’exploit

La cause principale était une clé d’administration compromise liée au portefeuille déployeur Wasabi (un compte détenu par un externe (EOA) connu sous le nom de wasabideployer.eth) exploité par les attaquants. Cette EOA possédait la seule ADMIN_ROLE dans le cadre de contrôle d’accès du protocole.

En utilisant la clé compromise, les attaquants accordaient la ADMIN_ROLE à un contrat d’aide contrôlé par l’attaquant. Blockaid et CertiK ont déclaré qu’« une clé d’administration compromise a permis à l’attaquant d’obtenir un accès privilégié via le portefeuille déployeur Wasabi, de mettre à jour ses systèmes centraux et de drainer des fonds. »

Les attaquants ont exécuté des mises à jour UUPS sur les contrats principaux du protocole Wasabi, y compris les contrats LongPool, ShortPool, les coffres suspects et les contrats Vault, obtenant des permissions élevées leur permettant de drainer la liquidité et les actifs sous-jacents sur plusieurs chaînes, BlockSec rapportant que les portefeuilles financés par Tornado Cash ont obtenu des rôles d’administrateur et participé activement aux transactions entre les pools de clés et les systèmes de coffres du protocole.

Impact plus large sur la sécurité DeFi et quelles sont les prochaines étapes ?

Cet incident conclut l’un des pires mois jamais enregistrés pour les exploits DeFi. Avril 2026 a vu plus de 600 millions de dollars perdus lors de plus de 25 incidents. L’attaque du protocole Wasabi nuit encore davantage à la confiance et pourrait susciter de nouvelles inquiétudes concernant la sécurité des clés d’administration dans l’ensemble de l’écosystème.

Source : DeFiLlama

L’exploit fait suite à d’importantes violations telles que Kelp DAO (293 millions de dollars) et le protocole de dérive (285 millions de dollars). Ces attaques répétées soulignent les risques persistants liés à la sécurité des clés d’administration, à l’accès privilégié et à l’infrastructure inter-chaîne.

Parallèlement, le protocole Wasabi poursuit l’enquête sur l’incident et exhorte les utilisateurs à éviter tout contrat jusqu’à nouvel ordre. Le protocole Virtuals a gelé les dépôts de marge associés par précaution. Les experts du secteur exigent désormais des portefeuilles multisignature plus robustes, des mécanismes de verrouillage temporel et une sécurité opérationnelle améliorée pour prévenir de futures défaillances à point unique.

Disclaimer: The information presented in this article is for informational and educational purposes only. The article does not constitute financial advice or advice of any kind. Coin Edition is not responsible for any losses incurred as a result of the utilization of content, products, or services mentioned. Readers are advised to exercise caution before taking any action related to the company.