- O Protocolo Wasabi foi explorado por mais de $5 milhões em um exploit em Ethereum, Base, Berachain e Blast.

- Uma chave de administrador comprometida da carteira Wasabi deployer foi usada para atualizar contratos e drenar fundos.

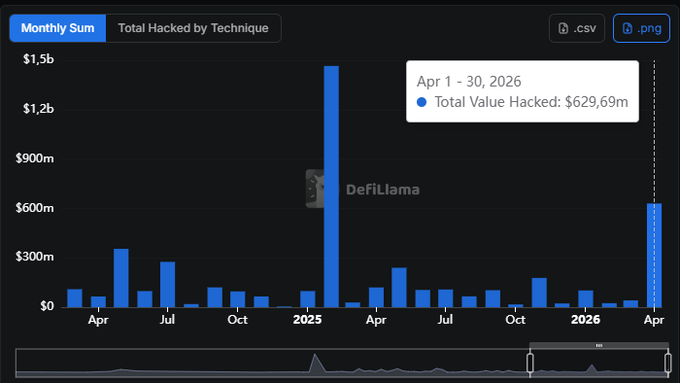

- O exploit sinaliza riscos contínuos de chave administrativa e pode levantar novas preocupações após abril de 2026 que teve mais de 600 milhões de dólares perdidos.

Em 30 de abril de 2026, o Wasabi Protocol sofreu uma grande vulnerabilidade que drenou mais de US$ 5 milhões em Ethereum (ETH), Base, Berachain e Blast. As empresas de segurança Blockaid, CertiK e PeckShield confirmaram que atacantes usaram uma chave de administrador comprometida da carteira do deployer para atualizar contratos e roubar fundos de pools de liquidez e cofres. A equipe alertou os usuários para pararem de interagir com todos os contratos.

Protocolo Wasabi atingido por exploit multi-chain de mais de $5 milhões

Segundo fontes, PeckShield, Blockaid e CertiK relatam que atacantes exploraram o Wasabi Protocol, uma plataforma de derivados DeFi, drenando mais de 5 milhões de dólares em ETH, Base, Berachain e Blast. O ataque teve como alvo pools e cofres de liquidez nessas redes. Detalhes chave do on-chain incluem:

- Endereço do atacante: 0x02228b0afcdbEdf8180D96Fc181Da3AF5DD1d1ab

- Transação de acesso privilegiado/atualização de contrato: 0x985b4cde1075c67841d0f9fd897da34c9da53d77f6e23b5a19653ebff4a6fac1

Notavelmente, os atacantes drenaram múltiplos recursos, incluindo WETH, PEPE, MOG, USDC, ZYN, REKT, cbBTC, AERO e VIRTUAL. Eles consolidaram os fundos roubados no ETH, conectaram-nos à rede Ethereum e os distribuíram por vários endereços.

Como a chave de administrador comprometida habilitou o exploit

A causa raiz foi uma chave de administrador comprometida vinculada à carteira deployer Wasabi (uma conta externa (EOA) conhecida como wasabideployer.eth) que os atacantes exploraram. Essa EOA possuía a única ADMIN_ROLE na estrutura de controle de acesso do protocolo.

Usando a chave comprometida, os atacantes concederam a ADMIN_ROLE a um contrato de ajuda controlado pelo atacante. Blockaid e CertiK afirmaram que “uma chave de administrador comprometida permitiu que o atacante obtivesse acesso privilegiado via a carteira Wasabi deployer, atualizasse os sistemas centrais e drenasse fundos.”

Os atacantes executaram atualizações UUPS nos contratos centrais do Protocolo Wasabi, incluindo LongPool, ShortPool, cofres de suspeitos e contratos Vault, obtendo permissões elevadas que lhes permitiram drenar liquidez e ativos subjacentes em múltiplas cadeias, com a BlockSec relatando que carteiras financiadas pelo Tornado Cash receberam cargos administrativos e participaram ativamente de transações entre os pools de chaves e sistemas de cofres do protocolo.

Impacto mais amplo na segurança DeFi e o que vem a seguir?

Esse incidente encerra um dos piores meses já registrados para exploits DeFi. Abril de 2026 registrou mais de 600 milhões de dólares perdidos em mais de 25 incidentes. O ataque ao Protocolo Wasabi prejudica ainda mais a confiança e pode levantar novas preocupações sobre a segurança das chaves de administrador em todo o ecossistema.

Fonte: DeFiLlama

O exploit ocorre após violações massivas como Kelp DAO ($293M) e Drift Protocol ($285M). Esses ataques repetidos ressaltam os riscos contínuos relacionados à segurança das chaves de administrador, acesso privilegiado e infraestrutura cross-chain.

Enquanto isso, o Protocolo Wasabi continua investigando o incidente e incentiva os usuários a evitarem todos os contratos até novo aviso. O Protocolo Virtuals congelou depósitos de margem relacionados como precaução. Especialistas do setor agora exigem carteiras multisig mais resistentes, mecanismos de timelock e segurança operacional aprimorada para evitar futuras falhas de ponto único.

Relacionado: Rhea Finance atingida por exploit de $7,6 milhões após ataque a pool de tokens falsos

Disclaimer: The information presented in this article is for informational and educational purposes only. The article does not constitute financial advice or advice of any kind. Coin Edition is not responsible for any losses incurred as a result of the utilization of content, products, or services mentioned. Readers are advised to exercise caution before taking any action related to the company.