- Протокол Wasabi был использован на сумму более 5 миллионов долларов в эксплойте на Ethereum, Base, Berachain и Blast.

- Скомпрометированный ключ администратора из кошелька Wasabi для обновления контрактов и расхода средств.

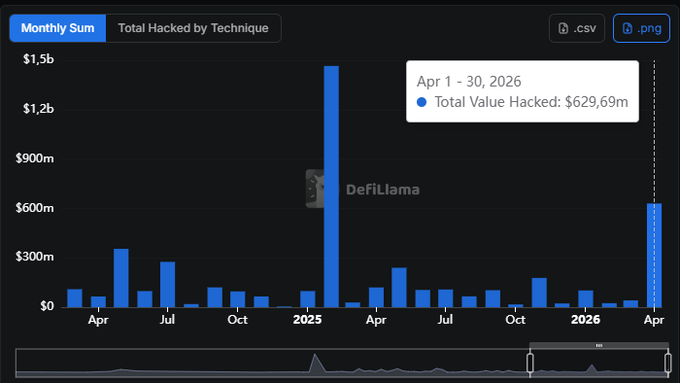

- Этот эксплойт сигнализирует о продолжающихся рисках для администраторских ключей и может вызвать новые опасения после того, как в апреле 2026 года было потеряно более $600 млн.

30 апреля 2026 года Wasabi Protocol подвергся крупному эксплойту, который потратил более 5 миллионов долларов на Ethereum (ETH), Base, Berachain и Blast. Фирмы безопасности Blockaid, CertiK и PeckShield подтвердили, что злоумышленники использовали скомпрометированный администраторский ключ из кошелька для обновления контрактов и кражи средств из пулов ликвидности и сейфов. Команда предупредила пользователей прекратить взаимодействие со всеми контрактами.

Протокол Wasabi пострадал от мультичейнного эксплойта стоимостью более 5 миллионов долларов

По данным источников, PeckShield, Blockaid и CertiK сообщают, что злоумышленники использовали Wasabi Protocol — платформу деривативов DeFi, потратив более 5 миллионов долларов на ETH, Base, Berachain и Blast. Атака была направлена на пулы ликвидности и хранилища в этих сетях. Ключевые детали на блокчейне включают:

- Адрес атакующего: 0x02228b0afcdbEdf8180D96Fc181Da3AF5DD1d1ab

- Транзакция по улучшению привилегированного доступа/контракта: 0x985b4cde1075c67841d0f9fd897da34c9da53d77f6e23b5a19653ebff4a6fac1

Примечательно, что злоумышленники истощали множество активов, включая WETH, PEPE, MOG, USDC, ZYN, REKT, cbBTC, AERO и VIRTUAL. Они консолидировали украденные средства в ETH, соединили их с сетью Ethereum и распределили по нескольким адресам.

Как скомпрометированный ключ администратора активировал эксплойт

Коренной причиной стал скомпрометированный ключ администратора, связанный с кошельком Wasabi deployer (внешней учётной записью (EOA), известной как wasabideployer.eth), который злоумышленники использовали. Этот EOA обладал единственным ADMIN_ROLE в системе контроля доступа протокола.

Используя скомпрометированный ключ, злоумышленники предоставили ADMIN_ROLE контракту помощника, контролируемого злоумышленниками. Blockaid и CertiK заявили , что «скомпрометированный администраторский ключ позволил злоумышленнику получить привилегированный доступ через кошелёк Wasabi deployer, обновить основные системы и вывести средства».

Злоумышленники выполняли UUPS-обновления основных контрактов протокола Wasabi, включая LongPool, ShortPool, хранилища для претендентов и контракты Vault, получая повышенные права, позволяющие им поглощать ликвидность и базовые активы в нескольких цепочках, при этом BlockSec сообщает, что кошельки, финансируемые Tornado Cash, получали административные роли и активно участвовали в транзакциях по пулам ключей и сейфам протокола.

Более широкое влияние на безопасность DeFi и что дальше?

Этот инцидент завершает один из худших месяцев за всю историю DeFi-эксплойтов. В апреле 2026 года было потеряно более 600 миллионов долларов по более чем 25 инцидентам. Атака по протоколу Wasabi ещё больше подорвала доверие и может вызвать новые опасения по поводу безопасности администраторских ключей во всей экосистеме.

Источник: DeFiLlama

Эксплойт последовал за масштабными утечками, такими как Kelp DAO ($293 млн) и Drift Protocol ($285 млн). Эти повторяющиеся атаки подчёркивают продолжающиеся риски, связанные с безопасностью ключей администратора, привилегированным доступом и кроссчейн-инфраструктурой.

Тем временем Wasabi Protocol продолжает расследование инцидента и призывает пользователей избегать всех контрактов до дальнейших уведомлений. Virtuals Protocol заморозил связанные маржинальные депозиты в качестве меры предосторожности. Отраслевые эксперты теперь требуют более мощных мультиподписных кошельков, механизмов таймлока и улучшенной операционной безопасности, чтобы предотвратить будущие сбои в одной точке.

Связано: Rhea Finance пострадала от эксплойта на $7,6 млн после атаки на фейковый пул токенов

Disclaimer: The information presented in this article is for informational and educational purposes only. The article does not constitute financial advice or advice of any kind. Coin Edition is not responsible for any losses incurred as a result of the utilization of content, products, or services mentioned. Readers are advised to exercise caution before taking any action related to the company.